双见银狐,是它,是它,就是它!银狐大哥又来新样本了!

一、事件发现

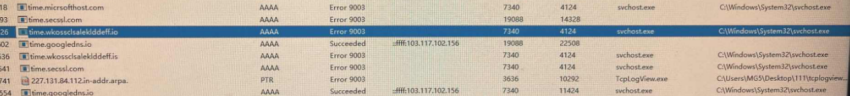

天眼监测发现有两个IP存在普通远控木马活动事件,多次请求解析多个恶意域名:

time.googledns.io

time.micrsofthost.com

time.wkossclsaleklddeff.is

time.secssl.com

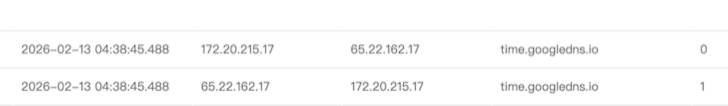

使用 DNSLookupView 看一下外连:

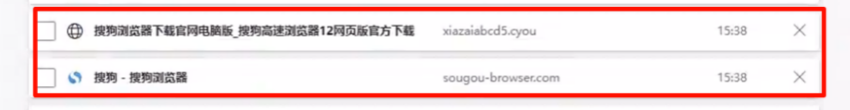

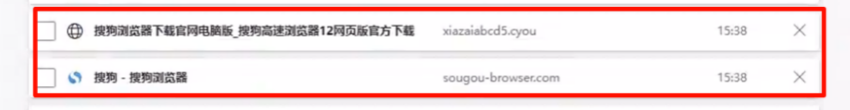

发现 svchost.exe 一直在外连,查看浏览器记录,发现 2月11日下午15:38分访问了仿冒的搜狗浏览器:

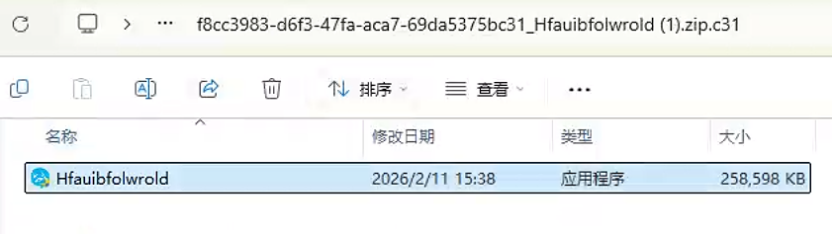

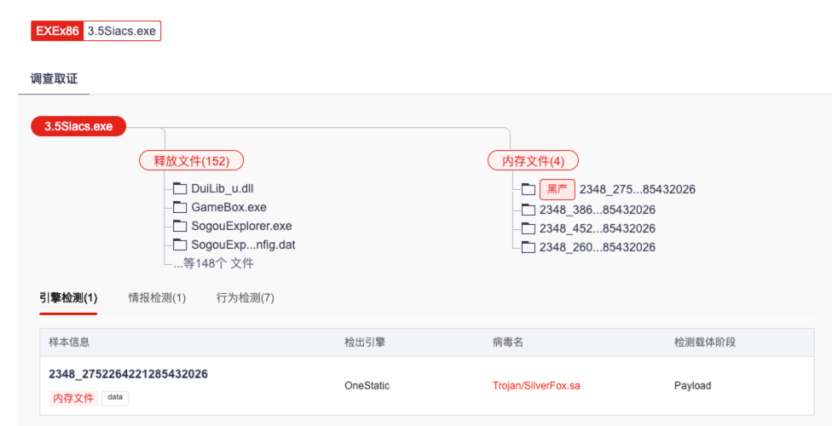

经过测试,该仿冒网址下载的样本为:

Hfauibfolwrold.exe

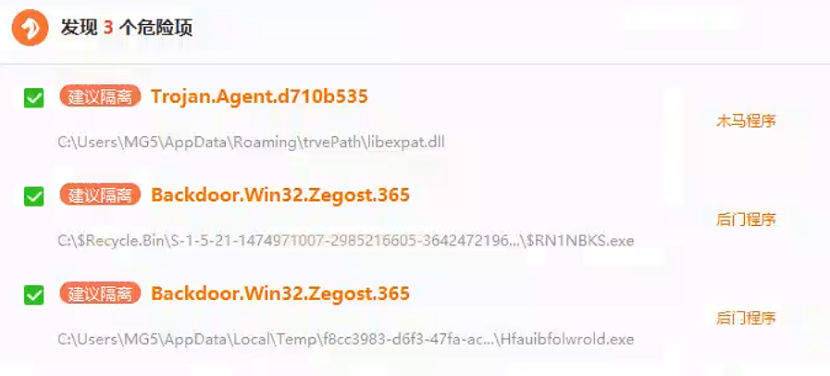

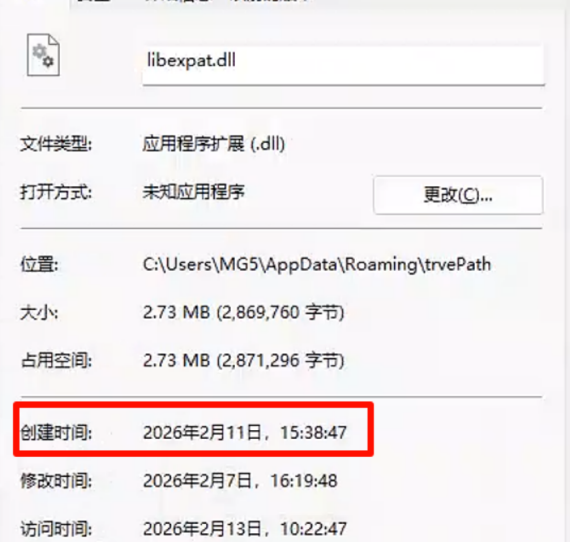

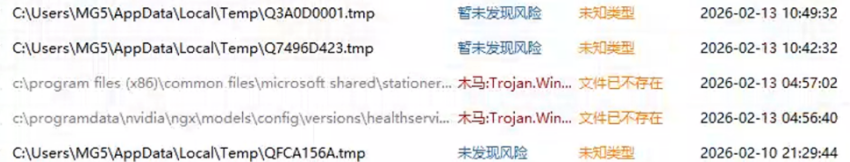

根据杀软识别到的记录可以找到:

第一个为权限维持目录中的文件,第二个为落地木马删除后回收站的路径,第三个为压缩包解压时存放的temp文件,随机先将第二个和第三个木马删除。

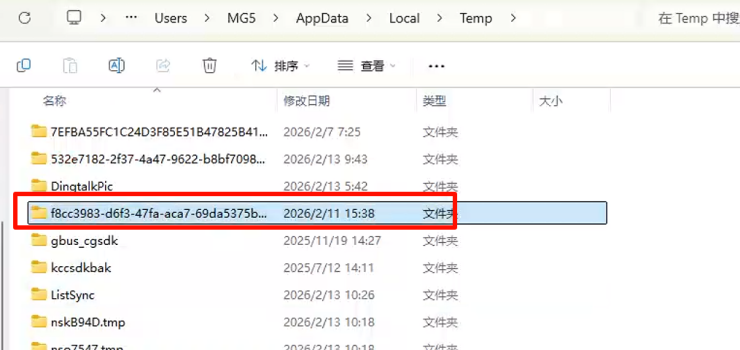

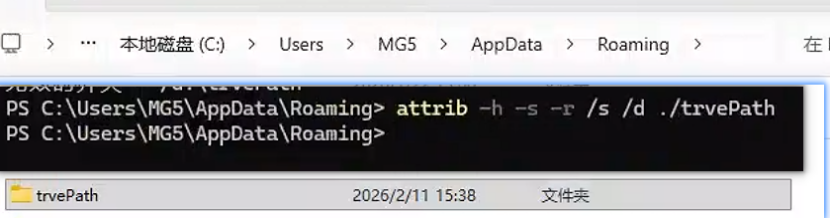

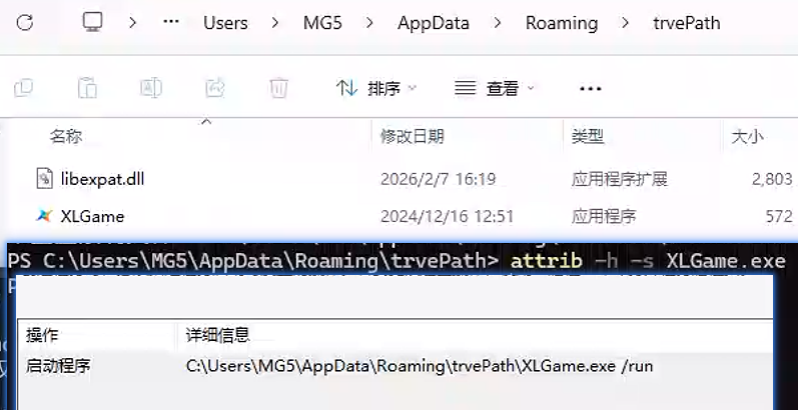

找到该目录发现目录不存在,推测为attrib命令设置了隐藏属性(现在银狐很喜欢这个啊),使用命令将其显示:

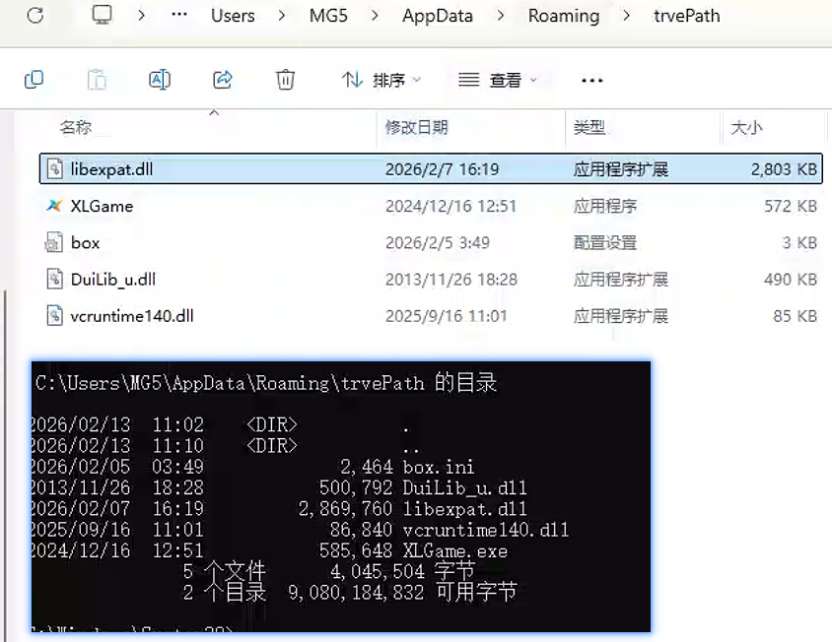

里面有权限维持使用的文件:

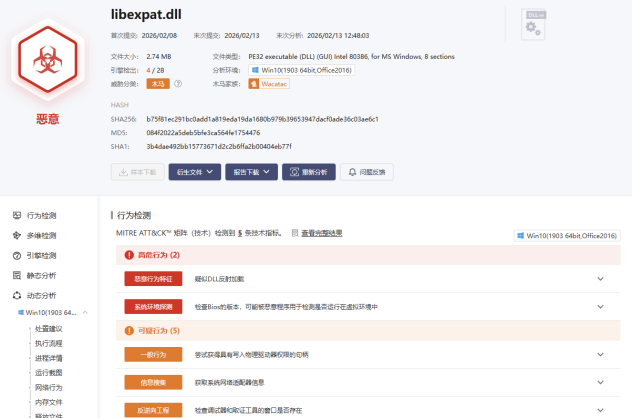

这里可以看到 libexpat.dll 的创建时间与下载仿冒搜狗浏览器的时间吻合:

检测为恶意,为 DLL反射加载类型。

二、木马二次利用

木马在潜藏了两天后,于 2月13日开始二次利用。

告警最早出现在:

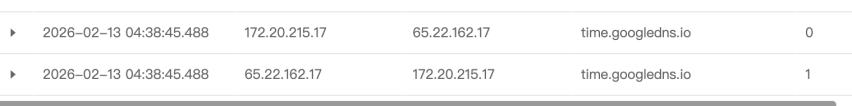

2026年2月13日凌晨4:38

经过追溯天眼日志发现具体情况:

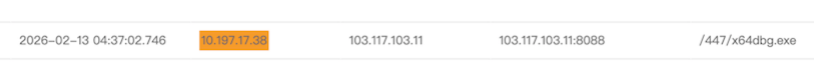

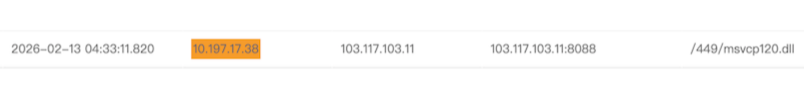

该机器与 2026年2月13日4:37 从 103.117.103.11 下载木马:

随后:

2026年2月13日4:38开始进行外联:

2026年2月13日4:57尝试落地文件被 天擎查杀:

落地文件在 微步和奇安信威胁情报中心 均为第一次记录(应急时间为2月13日)。

三、新样本关联分析

在 3月 时,朋友又分享了一个样本,告警的域名:

xiazaiabcd5.cyou与之前仿冒搜狗浏览器的下载地址一致。

样本 MD5:

8c3ab2584e2e373d0bfbb6d63cc5c68a首次上传时间:

3月5日

可以看到释放文件的确是 仿冒的搜狗浏览器。

四、攻击链还原

根据日志与样本分析,可以还原完整攻击链:

访问仿冒搜狗浏览器网站

↓

下载恶意程序 Hfauibfolwrold.exe

↓

释放 DLL 并进行反射加载

↓

建立权限维持(计划任务 / 服务 / 驱动 / 注册表)

↓

潜伏两天

↓

2月13日从 103.117.103.11 下载二阶段木马

↓

通过恶意域名进行 C2 通信五、阻断与处置

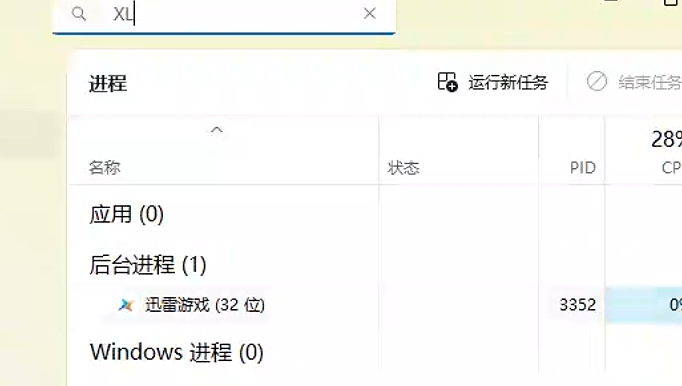

在对木马进行了研判后,开始删除木马的权限维持手段。

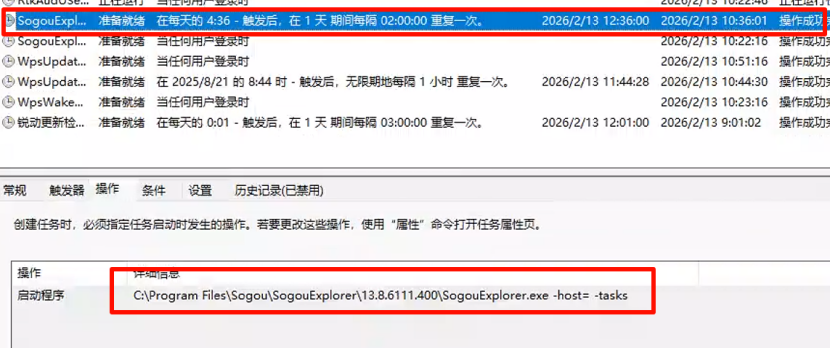

计划任务

涉及到的两个木马文件,一个权限维持目录被彻底清除,计划任务结束禁用并删除。

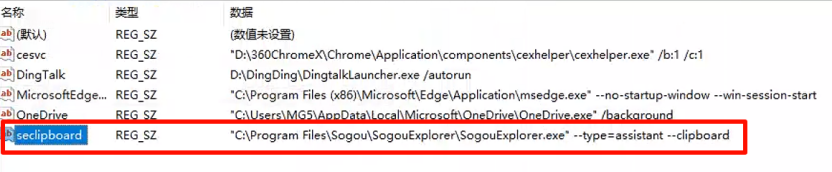

保险起见,将 搜狗浏览器进程终止,相关文件删除、计划任务删除、注册表删除。(本地装了一个官方搜狗浏览器,对比了一下这些都有)

六、2月13日后银狐木马权限维持

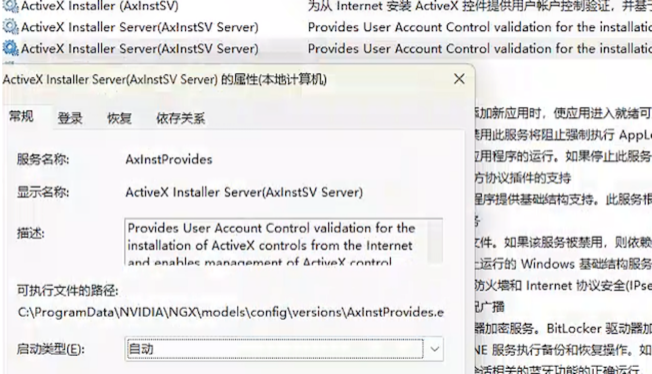

服务

仿冒的服务:

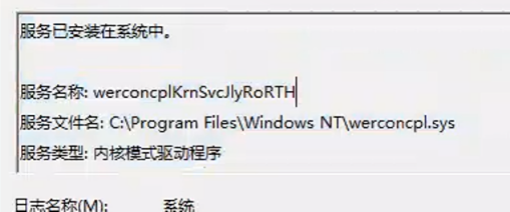

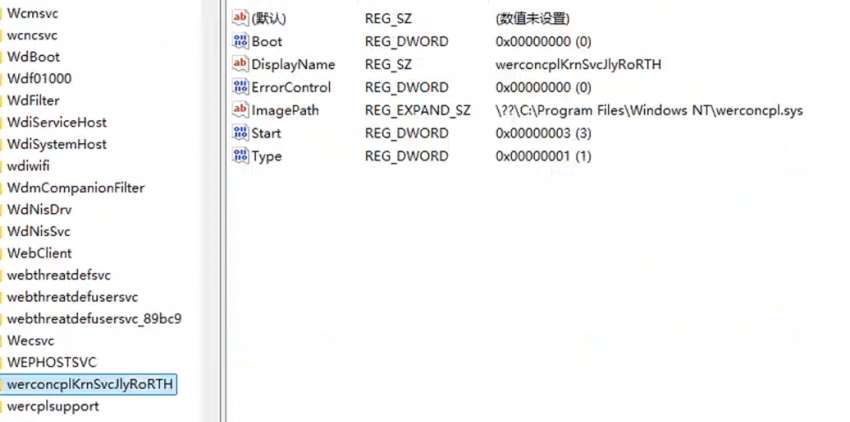

驱动权限维持

驱动程序也进行了权限维持:

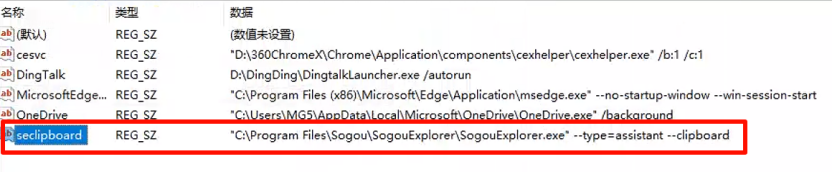

注册表权限维持

2月13日木马权限维持的注册表:

七、最终处置建议

因结合 银狐木马的危害以及实际情况,建议对该机器进行彻底重装:

- 删除所有分区

- 重建 MBR

- 重建 ESP

- 重装系统

IOC

恶意域名

yandibaiji0203.com

www.so-sougou.com.cn

qq-sougou.com.cn

web-google.cn

sougou-browser.com

xiazaiabcd5.cyou

time.googledns.io

time.micrsofthost.com

time.wkossclsaleklddeff.is

time.secssl.com样本 Hash

8c3ab2584e2e373d0bfbb6d63cc5c68a

084f2022a5deb5bfe3ca564fe1754476

9275a5256050ebfaa3ddfdafb0dd089c总结

本次事件为 仿冒软件下载传播银狐木马 的典型攻击案例。

攻击者通过:

- 仿冒软件下载站

- 投递恶意安装程序

- DLL反射加载

- 多种权限维持

- 下载二阶段木马

最终实现远控控制。

对于此类事件,建议:

- 加强软件下载来源管控

- 部署 DNS 与流量检测

- 定期审计计划任务与服务

- 出现远控行为时 优先重装系统

京公网安备11010802044340号

京公网安备11010802044340号